Unser Angebot

Erfahren Sie mehr über DriveLock DLP

Beratung, Webcast und unverbindliches Angebot

Mehr als DLP!

Der Rundumschutz über Endpoint Protection bzw. Endpoint Security hinaus. Die bewährten Lösungen von DriveLock bieten zuverlässige IT-Security gemäß dem Zero Trust Modell. Alle Infos dazu bei uns!

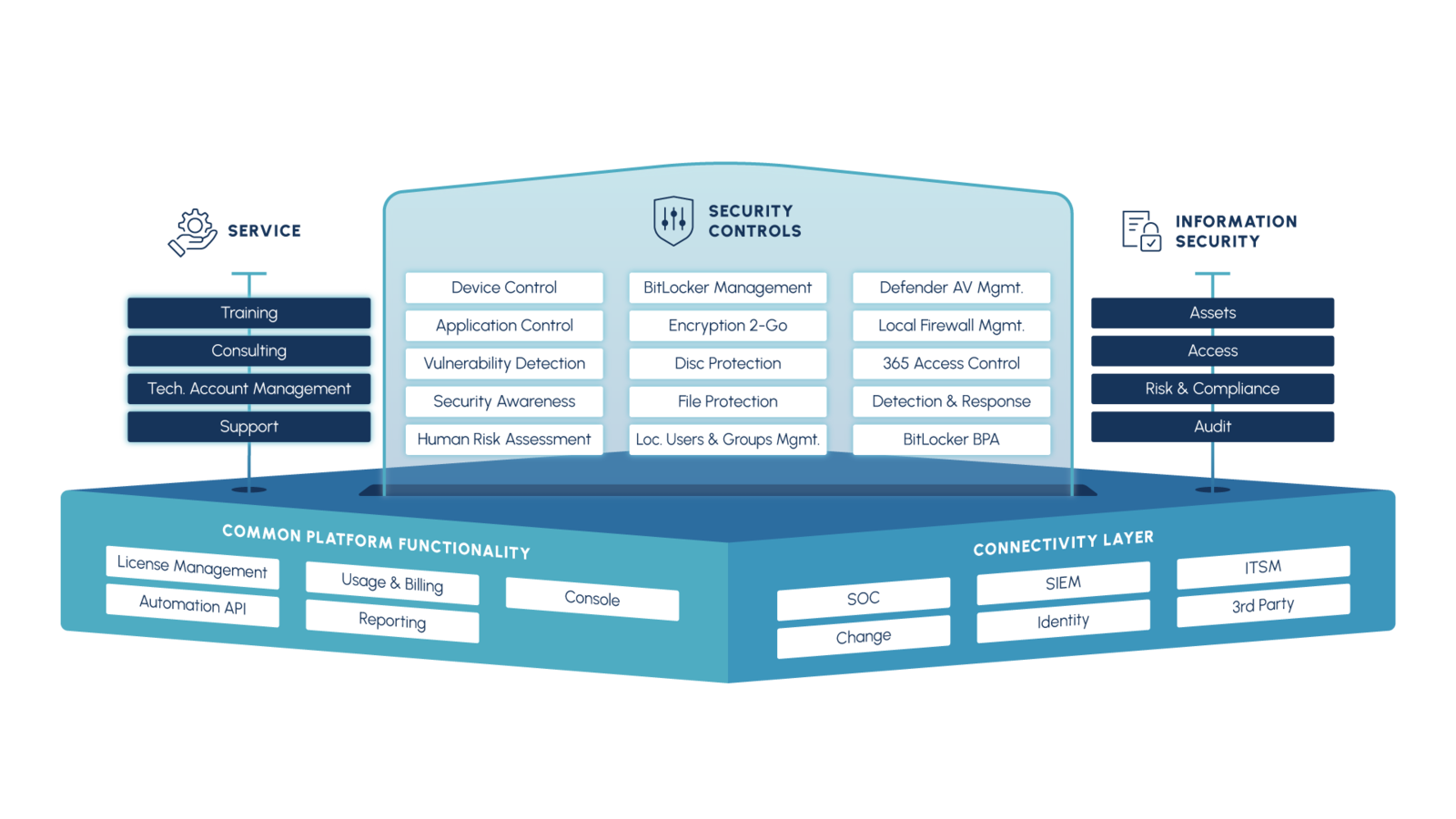

DriveLock DLP fasst den Umfang einer Data-Loss-Prevention weiter. Die flexible Lösung sorgt für einen Rundumschutz vor Angriffen auf Ihre IT. Durch die zentrale Zero Trust Plattform mit einheitlichem Management inkl. Dashboards und den Funktionen Device Control, Encryption und Application Control, aber auch mit den umfassenden Modulen wie Vulnerability Management und Risk & Compliance sicheren Sie Endgeräte und Ihre IT ganzheitlich.

Überwacht, regelt und beschränkt den Zugriff auf externe Geräte und den Datenfluss von und zu mobilen Wechseldatenträger

Mit dem Whitelisting von Applikationen verhindern Sie, dass unbekannte und unerwünschte Software und Programme ausgeführt werden.

Verschlüsselt externe Laufwerke, Festplatten und sensible Daten nach Ihren Anforderungen. Zentrale Verwaltung von Microsoft BitLocker möglich.

Überwacht alle Aktivitäten an den Endgeräten. Gibt automatisierte Warnmeldungen aus und neutralisiert Risiken und Angriffe bei Anomalien.

Zentraler Cloud-basiertes DriveLock Operation Center inkl. Dashboard in das alle Module ihre Meldungen und Alarme reporten. Basiert auf dem Zero Trust Modell und geht noch einen Schritt weiter.

Identifiziert potenzielle Schwachstellen auf Endgeräten und macht sie sichtbar. Damit verbessern Sie die Resilienz gegen Cyberattacken am Endpoint.

Unser Angebot

Erfahren Sie mehr über DriveLock DLP

Beratung, Webcast und unverbindliches Angebot

Mobile End- und Speichergeräte kommen in allen Organisationen vor. USB-Sticks werden beispielsweise zum Datenaustausch verwendet und Mobiltelefone über der USB-Port geladen oder sind mit dem firmeneigenen WLAN verbunden. Daten können damit unbemerkt kopiert und auch über Messaging-Dienste und in Cloud-Speicher übertragen werden. Device Control reglementiert deren Nutzung und protokolliert Kopiervorgänge und verschlüsselt mobile Speichergeräte bei nachweislich.

Device Control

Erfahren Sie mehr über Device Control und die zentrale Steuerung von Datenströmen in Ihrer Organisation. Oder testen Sie unverbindlich alle Funktionen für 30 Tage.

Zusätzlich zum Schutz gegen Viren verhindert Application Control (CC EAL 3+ zertifiziert) die Ausführung unerwünschter oder schädlicher Applikationen, Bibliotheken und Scripts durch Application Whitelisting und / oder Blacklisting. Durch die Funktionen «Audit only» bekommen Sie einen Überblick über alle Applikationen, füllen die Whitelist automatisiert und erkennen durch den Simulationsmodus vorab die Auswirkungen neuer Regeln. Hash-Datenbanken und Policies lassen sich einfach auf Gruppen übertragen. Die Benutzerbenachrichtigung informiert Ihre User und zentrale Dashboards Ihr IT-Team. Wir zeigen Ihnen gerne den vollen Funktionsumfang von Application Control.

Das Modul Encryption Solutions verschlüsselt je nach Anforderung die Festplatten der Clients, zentralisiert das BitLocker Management oder Daten auf externen Laufwerken und Datenträgern, wie USB-Sticks, USB-Festplatten und CD/DVDs. Mit DriveLock Encryption 2-Go werden mobile Endgeräte und Datenträger gemäß den gültigen Policies in Ihrer Organisation verschlüsselt.

BitLocker Management

Einfachste Bedienung, höchste Sicherheit bei mobilen Speichergeräten durch (hardware-)verschlüsselte USB-Sticks und hardwareverschlüsselte HDD/SSD

Sicherheitslücken in gängigen Applikationen sind für Hacker ein einfaches Einfallstor in Ihre IT. Die Erkennung von Schwachstellen, deren Bewertung und Priorisierung nach Kritikalität sowie das zeitnahe Patchen der Vulnerabilitäten gehört deshalb zu den IT-Security Basics.

Vulnerability Management

Identifiziert, bewertet und priorisiert Schwachstellen auf Ihren Endgeräten. Zugriff auf die Vulnerability Datenbank mit CVEs mit permanenter Aktualisierung.

Mit Risk & Compliance überwacht DriveLock das Verhalten Ihrer Clients in Echtzeit, vergleicht es mit den eingestellten Policies, erkennt Änderungen und Anomalien, gibt automatisiert Warnmeldungen aus oder reagiert flexibel gemäß Ihren Vorgaben. Die Bewertung der Bedrohungen, die Alarme und Reaktionen basieren auf dem Framework von Mitre Att&ck®. Automatisierte und ereignisspezifische Reaktionen gemäß Schweregrad der Vorfälle. Die Konfiguration, das Rollout sowie die Administration der Regeln sind besonders schnell und effizient durchzuführen.

Die DriveLock Hypersecure IT Platform ist das zentrale Dashboard, das Daten und Warnungen aller Module anzeigt und darauf reagiert. Die Basis ist das Zero Trust Modell.

Microsoft Security Tools

Mit den Microsoft Security Tools verwalten und erweitern Sie Microsoft BitLocker (siehe auch oben), Windows Defender, Windows Firewall sowie Local User Management. Sie profitieren von geringerem Supportaufwand und erweiterten Funktionen.