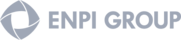

Verwaltung des Account Lifecycle Managements

Stellen Sie Konten schnell und unkompliziert über Windows-, Unix- und Datenbankumgebungen bereit.

Account-Lifecycle-Management

Sichere Konten bei der Erstellung

Nutzen Sie die engere Integration mit Vault und dynamischer Gruppierung, um den Zugriff auf Passwörter sofort zu gewähren. Kontolebenszyklus ohne IAM-System verwalten. Unabhängig davon, welche Art von Konten Sie verwenden – ob es sich um benannte, Dienst- oder gemeinsam genutzte Konten handelt – verwalten Sie den Lebenszyklus und die Passwortzustellung mit integrierten Regeln und Workflows. Kontoverwaltung. Privilegierte Konten mit vollständiger Nachvollziehbarkeit deaktivieren oder löschen.

Allgemeine Anwendungsfälle / Merkmale / Funktionen

Einfache Bereitstellung von Benutzerkonten in Windows-, Unix- und Datenbankumgebungen

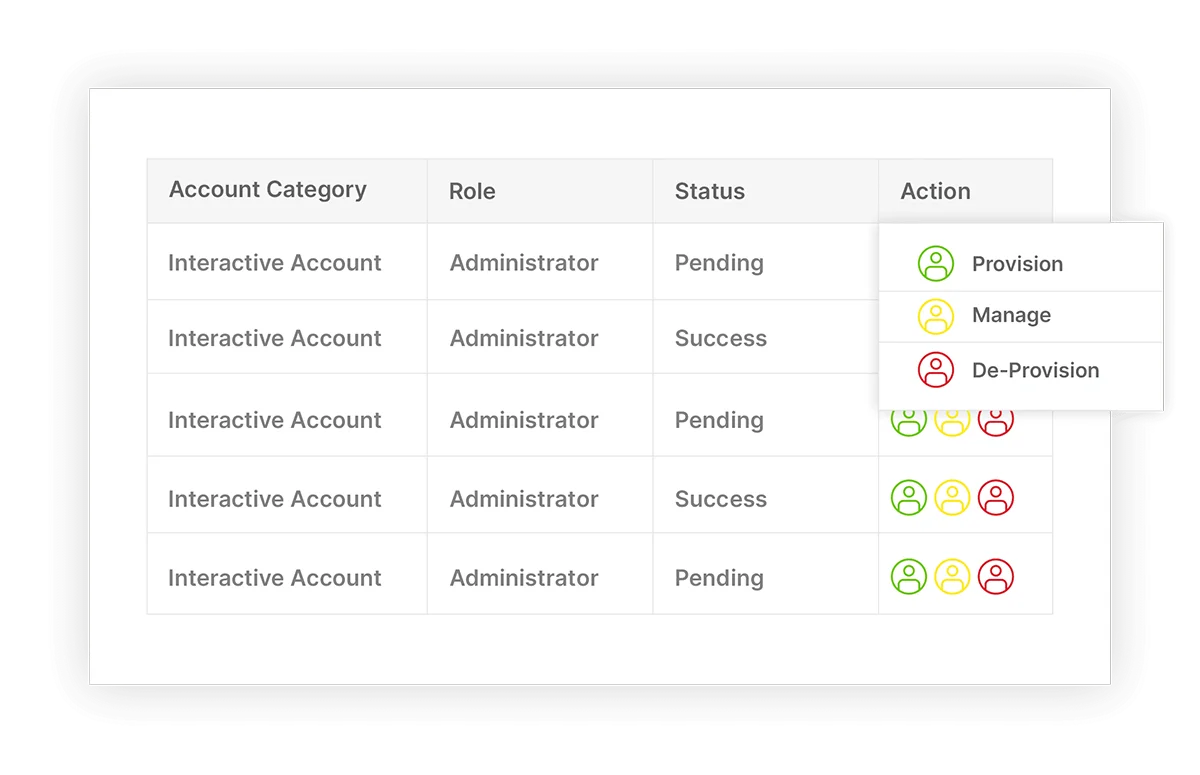

Stellen Sie privilegierte Konten zentral bereit, verwalten Sie sie übersichtlich und entfernen Sie sie ebenso einfach – alles aus einer einzigen Konsole

Durch die Bereitstellung von Konten mit nur einem Klick werden Passwörter direkt im Tresor hinzugefügt. Die dynamische Gruppierung ermöglicht die direkte Zuordnung von Konten zu Benutzern.

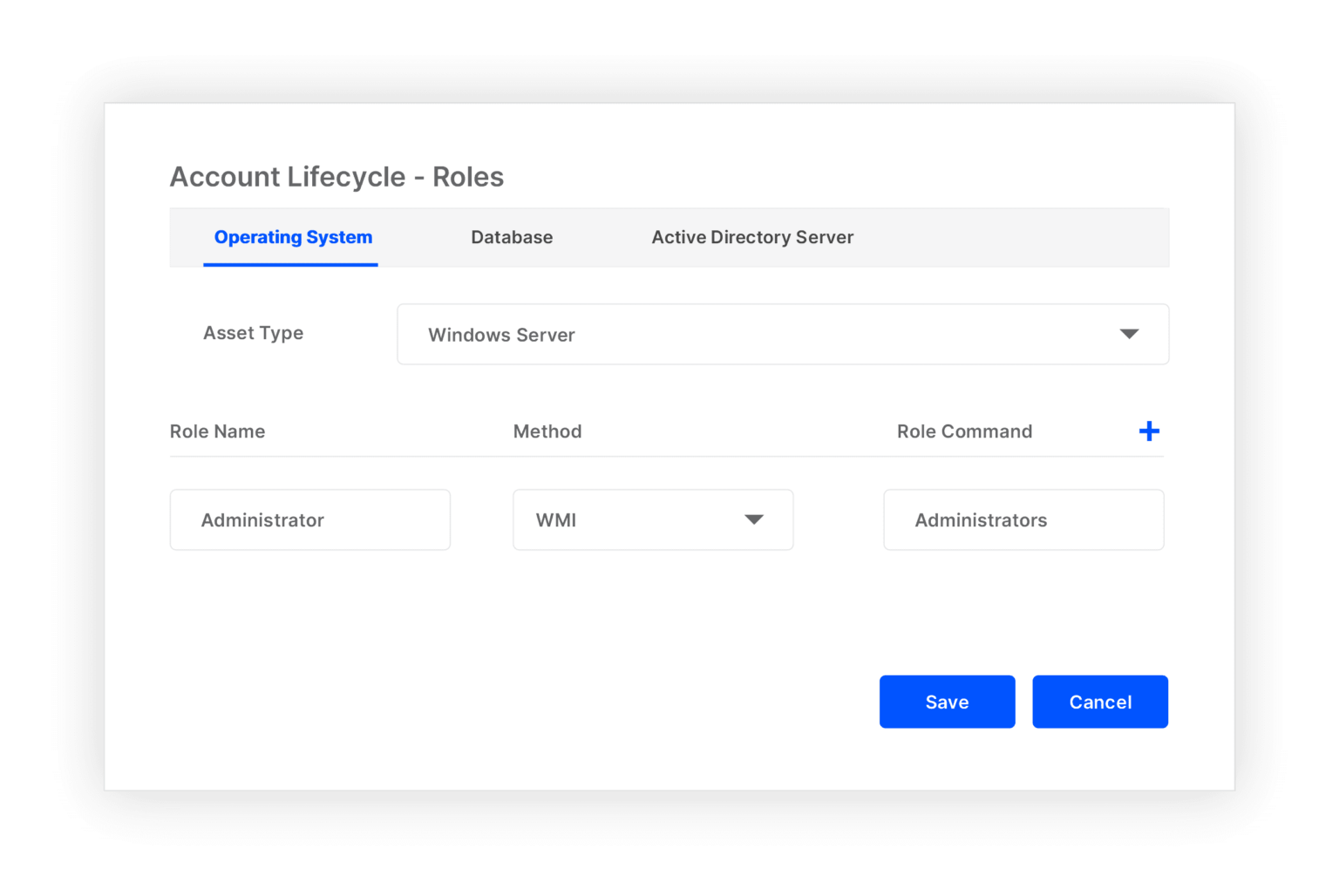

Konfigurieren Sie die Bereitstellung ganz einfach – sowohl für Standardrollen als auch für individuell definierte Rollen

Verzichten Sie auf manuelle Arbeitsblätter und richten Sie Benutzer basierend auf Standard- oder Administratorrollen für Windows, Unix und Datenbanken ein.

IT-Assets & privilegierte Konten

Beginnen Sie zuerst damit, Ihre IT-Ressourcen und privilegierten Konten zu entdecken.

Von führenden Organisationen vertraut

Implementierung in Minuten und Onboard-Workloads über mehrere Clouds hinweg. Entdeckung, sichere Passwörter und Geheimnisse. Befähigen Sie jedes Team – von Anbietern bis hin zu Anwendungsnutzern – über eine einzige Plattform.

Entdecken Sie die Plattform

Erreichen Sie mehr mit einfach zu konfigurierenden integrierten Komponenten

Kontinuierliche Erkennung

Schützen Sie privilegierte Konten durch kontinuierliche Erkennung und sichere Speicherung.

Passwort- und SSH-Schlüsselverwaltung

Passwörter und SSH-Schlüssel verwalten und rotieren mit integrierter und verschlüsselter Speicherung.

Sicherer Fernzugriff

Ermöglichen Sie VPN-losen Fernzugriff für externe Benutzer

Temporärer Zugang –

Just in Time

Bestehende Privilegien abschaffen und eine Kombination von Ansätzen nutzen, um JIT-Richtlinien umzusetzen.

Verwaltung privilegierter Aufgaben

Das Risiko übermäßiger Berechtigungen wird durch die Automatisierung und Delegierung von IT-Betriebsaufgaben verringert.

Verwaltung des Account Lifecycle Managements

Erweiterte Sitzungsüberwachung für alle privilegierten Aktivitäten mit Risikoprofilierung und verhaltensbasierter Analyse.

Passwortverwaltung der Anwendung

Sichere Passwörter und Geheimnisse, die in Konfigurationsdateien oder Skripten gespeichert oder in Anwendungen fest codiert sind.

Bereit für den Start?

Sprechen Sie mit dem technischen Vertrieb, um mehr zu erfahren oder einen Überblick über unsere Technologie zu erhalten.