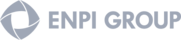

Kontinuierliche Bestandserkennung

Moderne Infrastruktur ist dynamisch. Discovery bedeutet, privilegierte Konten und IT-Assets permanent zu erkennen und zu sichern. Erreichen Sie dadurch eine Zeitverkürzung von bis zu 99 % gegenüber der manuellen Überprüfung privilegierter Konten und IT-Assets.

PAM Discovery: Privilegierte Konten & IT-Assets automatisch erkennen

Gegen gefährliche Schatten-IT und Sicherheitslücken

Moderne Infrastruktur ist dynamisch. Erkennen Sie alle privilegierte Konten und IT-Assets mit Discovery in der PAM-Plattform. Erreichen Sie dadurch eine Zeitverkürzung von bis zu 99 % für die Abstimmung privilegierter Konten.

Allgemeine Anwendungsfälle / Merkmale / Funktionen

IT-Assets und privilegierte Konten automatisiert und zuverlässig erkennen

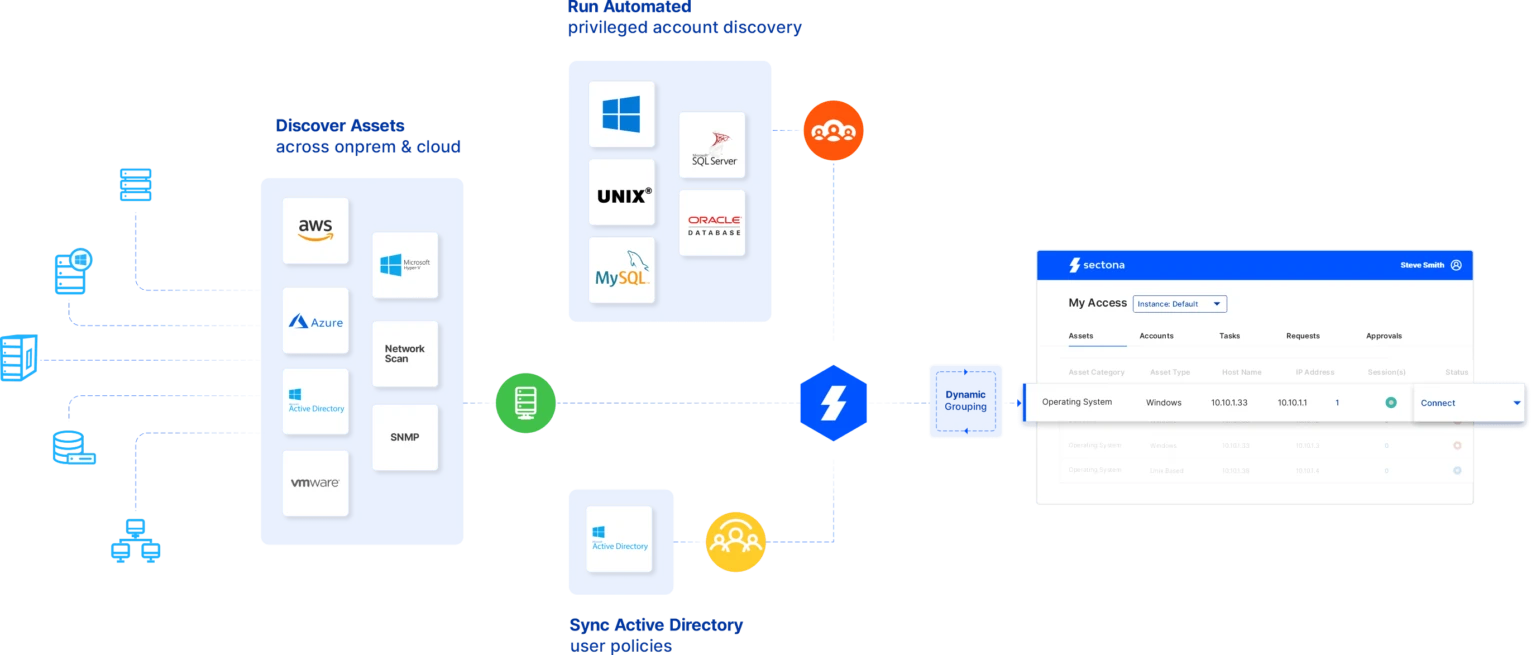

Entdecken Sie mühelos privilegierte Identitäten & IT-Assets

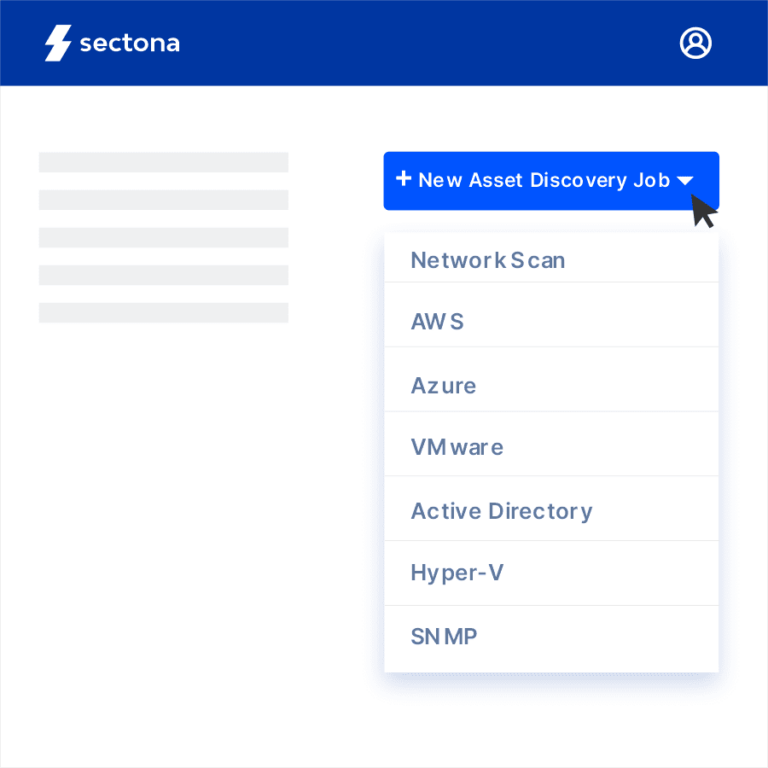

Nutzen Sie umfassende, aber flexible Asset-Discovery-Techniken mit Netzwerkscans, AWS Resource Discovery, Azure Discovery, VM Ware, Hyper-V Resource Scan und Active Directory.

Anzeige von installierten Applikationen, Authentifizierungsfehlern, lokalen Admin-Berechtigungen etc. in einem zentralen Dashboard

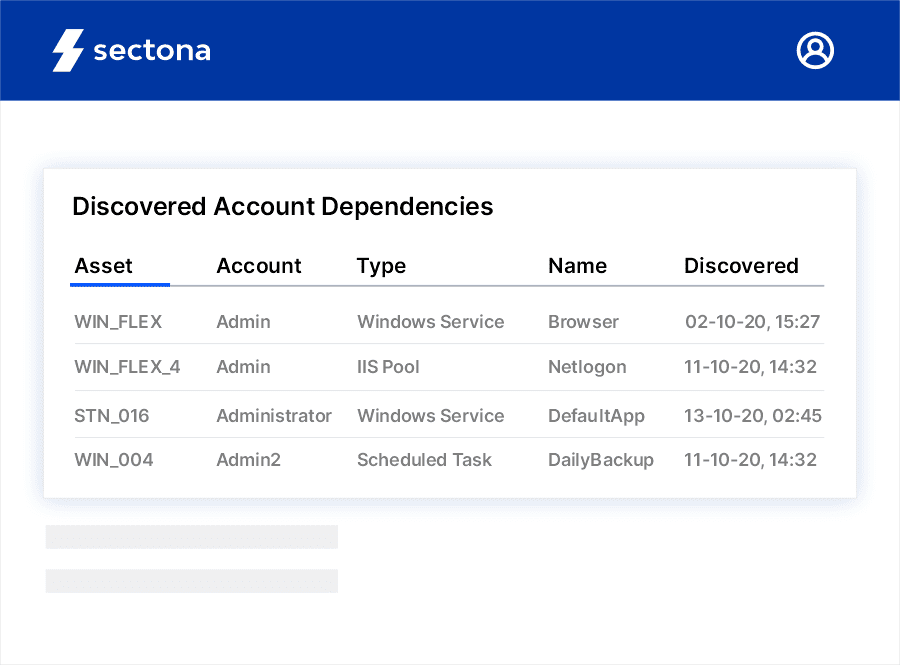

Lokale Konten und Servicekonten entdecken

Optimieren Sie die Nutzung gefundener Konten, indem Sie lokale Windows Domänenkonten, Nicht-Domänenkonten, unbekannte und versteckte privilegierte Konten klassifizieren und sicher speichern. Verwalten Sie abhängige Dienste und SSH-Schlüssel, um riskante Anwendungszugangsdaten zu schützen.

IT-Assets & privilegierte Konten

Beginnen Sie damit, Ihre IT-Assets und privilegierten Konten zu entdecken.

Wie kontinuierliche Erkennung in Sectona PAM funktioniert

Von führenden Organisationen vertraut

Implementierung in Minuten und Onboard-Workloads über mehrere Clouds hinweg. Entdeckung, sichere Passwörter und Geheimnisse. Befähigen Sie jedes Team – von Anbietern bis hin zu Anwendungsnutzern – über eine einzige Plattform.

Entdecken Sie die Plattform

Erreichen Sie mehr mit einfach zu konfigurierenden integrierten Komponenten

Kontinuierliche Erkennung

Schützen Sie privilegierte Konten durch kontinuierliche Erkennung und sichere Speicherung.

Passwort- und SSH-Schlüsselverwaltung

Passwörter und SSH-Schlüssel verwalten und rotieren mit integrierter und verschlüsselter Speicherung.

Sicherer Fernzugriff

Ermöglichen Sie VPN-losen Fernzugriff für externe Benutzer

Temporärer Zugang –

Just in Time

Bestehende Privilegien abschaffen und eine Kombination von Ansätzen nutzen, um JIT-Richtlinien umzusetzen.

Verwaltung privilegierter Aufgaben

Das Risiko übermäßiger Berechtigungen wird durch die Automatisierung und Delegierung von IT-Betriebsaufgaben verringert.

Verwaltung des Account Lifecycle Managements

Erweiterte Sitzungsüberwachung für alle privilegierten Aktivitäten mit Risikoprofilierung und verhaltensbasierter Analyse.

Passwortverwaltung der Anwendung

Sichere Passwörter und Geheimnisse, die in Konfigurationsdateien oder Skripten gespeichert oder in Anwendungen fest codiert sind.

Bereit für den Start?

Sprechen Sie mit dem technischen Vertrieb, um mehr zu erfahren oder einen Überblick über unsere Technologie zu erhalten.