USB-Speichergeräte für alle Fälle

Zugegeben: während der Pandemie waren mobile USB-Speichergeräte wie USB-Sticks und externe Festplatten nicht im Fokus der IT-Verantwortlichen. Sobald Vor-Ort-Termine wieder zunehmen, wird auch der Bedarf nach sicheren Speichergeräten auf das alte Niveau steigen. Aber auch die Hersteller mobiler USB-Speichergeräte rüsten sich und bieten spezialisierte Lösungen für alle Fälle an.

Trotz Pandemie wurden auch im Jahr 2020 in Deutschland 13,82 Millionen USB-Sticks, 14,59 Millionen Memory Cards und 3,33 USB-Festplatten im Consumer-Bereich verkauft (Quelle: Statista GmbH). Die Verkaufszahlen sind in 2020 nur leicht rückläufig und eigentlich in den letzten Jahren ziemlich konstant geblieben. Der Bedarf soll laut Analysten in den nächsten Monaten wieder zunehmen. Aktuell kommt es bei einigen Herstellern wegen Produktionseinschränkungen und Unterbrechungen in den Lieferketten zu Engpässen bei den Verfügbarkeiten. Auch die weltweit größten Anbieter in diesem Bereich wie beispielsweise Kingston Technology sind davon teilweise betroffen. Aber das wird wahrscheinlich ein temporäres Problem bleiben.

Neue Trends bei USB-Speichergeräten

Aktuell zeichnen sich zwei Trends bei USB-Sticks und Festplatten ab:

- Während im Consumer-Bereich Speicherkapazität und Preis ausschlaggebend für eine Kaufentscheidung sind, spielt im professionellen Umfeld die Handhabung und besonders die Sicherheit der Datenträger bzw. der darauf gespeicherten Daten eine wichtige Rolle. Im Business-Umfeld geht es besonders um Datenverschlüsselung und Usability. Wird ein verschlüsselter USB-Stick verloren, ist das meist kein meldepflichtiger Datenschutzvorfall.

- Spezielle Anforderungen erfordern spezielle Lösungen. Deshalb spezialisieren auch die Hersteller ihre Produkte und optimieren damit die Lösungen für besondere Szenarien. Hochsichere Speichergeräte, mobile Datenträger für harte Outdoor-Einsätze oder Hardware mit entsprechender Zertifizierung werden entwickelt oder bereits angeboten.

Im ersten Teil des Beitrages beschreiben wir die verschiedenen Sicherheitsstufen bei mobilen Speichergeräten. Dazu zählen Verschlüsselung und Zugriffsschutz.

(Hardware-) Verschlüsselung

Während man noch vor wenigen Jahren auf Software-Verschlüsselung setzte, ist heute die Hardwareverschlüsselung ‹State of the Art›. Und das aus guten Gründen. Hat sich der Anwender am USB-Speichergerät angemeldet, dann erfolgt die Ver- bzw. Entschlüsselung automatisch und kaum angreifbar über einen integrierten Krypto-Chip. Dieser Chipsatz passt sogar in das Gehäuse von USB-Sticks.

Die Verschlüsselung erfolgt meist nach dem Advanced Encryption Standard AES-256-Bit und gilt nach wie vor als ausreichend sicher. Während Software-Verschlüsselung angreifbar ist, sorgt der integrierte Brute-Force Schutz dafür, dass nach 8-10 Falscheingaben Schluss mit ‹Trial-and-Error› ist und die USB-Speichergeräte danach den Schlüssel löschen. Eine Entschlüsselung der Daten ist dann nicht mehr möglich.

Einige USB-Speichergeräte wie die HDD/SSD DataLocker DL3 FE (FIPS-Edition) und DIGITTRADE KOBRA VS bieten eine zweistufige kaskadierte Hardwareverschlüsselung an. Das bedeutet, dass der bereits verschlüsselte Inhalt mittels eines zweiten Krypto-Chips erneut verschlüsselt wird.

USB-Speichergeräte mit Hardwareverschlüsselung

Speichergeräte wie der Kingston DTVP30 (Kingston DataTraveler Vault Privacy 3.0), SafeToGo USB 3.1 Stick, Origin SC-100 oder DateLocker Sentry One sind USB-Sticks die, wie oben beschrieben alle gespeicherten Daten verschlüsseln und den Zugriffsschutz über ein Passwort mit Mindestvorgaben regeln. Die Passworteingabe erfolgt über eine GUI, die bei Verbindung des USB-Sticks mit dem Host-Computer angezeigt wird oder aufgerufen werden kann.

Fazit Verschlüsselung

Zugriffsschutz über Pinpad, Touchpad oder RFID

Bei den meisten USB-Speichergeräten erfolgt der Zugriff über ein Passwort. Dazu starten die Speichergeräte nach der Verbindung eine Eingabemaske. Hauptsächlich bei USB-Sticks gibt es Modelle mit PIN-Tastatur (PinPad). Diese bieten neben der Passcode-Eingabe auch die Möglichkeit alphanumerische Passwörter einzugeben.

Diese USB-Speichergeräte haben meist auch einen Akku integriert, der die Eingabe des Passcodes für den Datenzugriff auch vor der Verbindung mit dem Host-Computer zulassen. Das ist besonders für USB-Sticks wichtig, weil durch die mechanische Belastung der Eingabe der eingebaute USB-Port auf Dauer Schaden nehmen würde.

Entsprechende USB-Sticks findet man bei iStorage (iStorage datAshur Pro und iStorage datAshur Pro2), dem baugleichen Kingston DT-2000 sowie beim Experten für Speichergeräte DataLocker (DataLocker Sentry K350). DataLocker Sentry K350 ist der Nachfolger des Sentry K300 und eigentlich eine bootfähige MicroSSD im USB-Stick-Format, inkl. OLED-Display mit Klartext-Anleitung und FIPS 197 Zertifizierung.

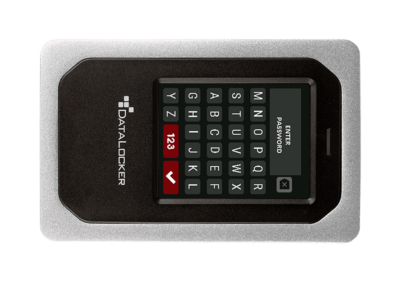

Externe USB-Festplatten haben häufig ein deutlich komfortables alphanumerisches Touchpad integriert. Um durch zurückbleibende Fingerabdrücke nicht Rückschlüsse auf das Zugriffspasswort zu ermöglichen, wechselt die Anzeige von Zahlen und Ziffern vor jeder Nutzung nach dem Zufallsprinzip. DataLocker DL3, DataLocker DL3 FE (FIPS-Edition), DataLocker DL4 FE sowie der deutsche Hersteller DIGITTRADE HS256S SSD bzw. HDD sind Beispiele für USB-Festplatten mit Touchpad.

Die Sicherheitseinstellungen obiger USB-Speichergeräte kann individuell pro Device und/oder Anwender konfiguriert werden. Dazu ist ein Admin-Account nötig. Der Administrator gibt z.B. die Passwortstärke, den Passwortwechsel, den Schreibschutz uvm. vor. Er hat über Umwegen aber Zugriff auf die verschlüsselten Dateien des Anwenders. Die Wiederherstellung des Passworts ohne Datenverlust ist eine sinnvolle Komfortfunktion. Hat ein Admin Zugriff auf verschlüsselte USB-Speichergeräte seiner Anwender, kann er durch die Password-Recovery-Funktion die Daten der User entschlüsseln. Ist der physikalische Zugriff auf die USB-Devices nicht möglich, weil z.B. die User im Home-Office sind oder unterwegs die Speichergeräte mitführen, ist dieser Nachteil relativ.

Manche Produkte wie der IronKey S1000 erlauben die Passworteingabe über eine virtuelle Tastatur, die nur am Bildschirm angezeigt wird.

USB-Speichergeräte mit Biometrie & RFID?

Biometrische Authentifizierungen haben sich bei mobilen Speichergeräten kaum durchgesetzt. Bei USB-Speichersticks ist die mechanische Belastung der Hauptgrund der gegen einen biometrischen Zugriffsschutz spricht. Bei externen Festplatten gilt diese Einschränkung nicht. Hier sprechen die Mehrkosten für einen hoch entwickelten und zwingend zuverlässigen Fingerabdruckscanner bei den ohnehin teureren Geräten dagegen.

Die Kombination von hoher Sicherheit und Usability vereint die DIGITTRADE RS256 RFID. Wird der RFID-Token (Haben) an das Lesegerät im Gehäuse gehalten ist der Datenzugriff möglich. Vergessene Passwörter sind kein Problem. Und die Gebrauchsanweisung ist kaum 3 Zeilen lang. Bei ProSecurity gibt es die 1TB SSD aktuell zum Sonderpreis.

Fazit Zugriffsschutz

Mit der entsprechenden Formatierung sind oben erwähnte USB-Sticks bzw. USB-Festplatten wahre Multitalente, können sie doch meist auf Windows-, Mac OS-, Linux-, Android- und iOS Geräten eingesetzt werden. Der für die Konfiguration zusätzlich notwendige Admin-Zugang schmälert je nach Anwendungsfall den Datenschutz.

Mit USB-Device-Management wie SafeConsole Software werden Konfiguration und Sicherheitseinstellungen zentral festgelegt und über Gruppenrichtlinien pro User bzw. Gruppe manipulationssicher auf die Speichergeräte übertragen. Die Wiederherstellung des Anwender-Passworts erfolgt beispielsweise für entsprechend zertifizierte USB-Geräte hierbei ohne Zutun des Administrators durch den User über das Challenge-Response-Verfahren. Mit USB-Device-Management sind erweiterte Sicherheitsfunktionen möglich die mit ‹Hardware-only-Lösungen› undenkbar sind. Geofencing oder die Nutzungslimitierung von USB-Geräten ausschließlich im Friendly-Network. Oder ein automatischer Schreibschutz, sobald das USB-Speichergerät mit einem externen Host-Computer verbunden wird. Verlorene Speichergeräte können sicherheitshalber remote gelöscht werden. Diese und weitere Funktionen sind im Zusammenhang mit USB-Speichergeräten aus unsere Sicht einmalig. Die Kombination aus verschlüsselter Hardware mit zentraler Software-Verwaltung wird deshalb bei Organisationen mit hohem Schutzbedarf vielfach eingesetzt.

Fazit: Hardwareverschlüsselung bedeutet bei USB-Speichergeräten einfache Handhabung und höchste Sicherheit durch den integrierten Schutz vor Brute-Force Attacken. Für den Zugriff auf USB-Speicher und Daten ist ein Passwort erforderlich. In vielen Fällen wird das Passwort über eine Eingabemaske eingegeben. Je nach Anforderung können Passcode oder Passwort auch vorab über ein integriertes PIN- oder Touchpad erfasst werden.

Biometrie hat sich für die Authentifizierung bei mobilen Speichergeräten nicht durchgesetzt. Der Zugriff über RFID Token wird nur von einem Hersteller angeboten. Wer AES 256-Bit Verschlüsselung benötigt und einen einfachen und durchaus ausreichenden Zugriffsschutz braucht, ist damit bestens bedient.

Lösungen

Shop

ProSoft

ProBlog ist ein Angebot der

ProSoft GmbH

Bürgermeister-Graf-Ring 10

82538 Geretsried