News, Updates und Insights für Ihre IT-Sicherheit.

AUF DEN ERSTEN KLICK

KIM: Patientendaten sicher austauschen mit Malware-Schutz

Im Gesundheitswesen tut sich gerade viel: Die Digitalisierung ist eine Chance für mehr Effizienz und für eine schnellere und sicherere Kommunikation zwischen Kliniken, Ärzten und Patient:innen. Last but not least kommt sie der umfänglichen und wirksamen Behandlung der Patienten zugute. Symptome und Behandlungen können interdisziplinarisch schneller abgestimmt werden, Krankheiten können früher erkannt und mit besseren Heilungschancen behandelt werden. Natürlich gelten beim Austausch solch sensibler Daten besonders strenge IT-Sicherheitsanforderungen. Dieser Beitrag schildert den...

AUF DEN ERSTEN KLICK

OT-Security: Mit Security Gateway und Datendiode Datenströme absichern

Die Digitalisierung bietet große Vorteile… Eine automatisierte Industrieproduktion lässt sich...

3CX Sicherheitslücke: Wie Unternehmen sich jetzt schützen können

Ende März wurde eine kritische Sicherheitslücke bei 3CX bekannt. Falls auch Ihr Unternehmen 3CX im Einsatz hat, können Sie Ihre Systeme mit geeigneten Schutzmaßnahmen wieder absichern.

Sicher surfen mit Remote-Controlled Browsers System

Abstand schafft Sicherheit: Durch die Auslagerung eines gehärteten Webservers vor die Firewall bleiben auch die Gefahren durch das Internet draußen. Erfahren Sie mehr über Remote-Controlled Browsers System

Endpoint Detection and Response – Das leisten EDR- und XDR-Sicherheitslösungen in der Praxis

Cyberangriffe werden immer ausgefeilter und bedrohlicher. Die Herausforderungen und die Vorgaben zur Erreichung einer kompromißlosen IT-Sicherheit nehmen dementsprechend zu. Das Bundesamt für Sicherheit in der Informationstechnik (BSI) empfiehlt daher den Einsatz von EDR- und XDR-Lösungen zur selbstständigen Detektion von bekannten und unbekannten Bedrohungen in Echtzeit, inklusive der Durchführung automatisierter Abwehrmaßnahmen.

AUS DER PROBLOG-REDAKTION

Datenschleuse: Du kommst hier nicht rein!

Auf praktischen USB-Sticks lässt sich so manches in Ihr Unternehmen bringen: Firmware- und...

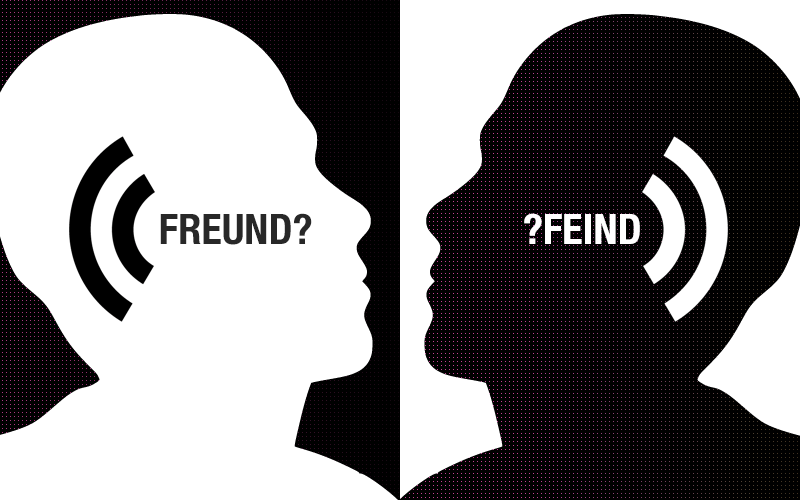

Cybersecurity & Schwachstelle Mensch

Deepfakes, Payment Diversion Fraud, Fake President bzw. Fake Identity und Man-in-the-Cloud sind...

Mehr Cybersicherheit durch künstliche Intelligenz?

Aktuelle Cybersecurity-Maßnahmen sind fast ausschließlich reaktiv! Die vermeintliche Superwaffe...

Cybersecurity – proaktiv & reaktiv

Wer denkt, dass nur proaktive Cybersecurity Maßnahmen wichtig sind, der irrt. Mit...

RFID-Technologie für doppelte Sicherheit

RFID – radio-frequency identification – kann auf eine erstaunliche Entwicklung zurückblicken:...

Keyless-Go Datenschutz

Keyless-Go sorgt dafür, dass Fahrzeuge ohne Betätigen des Funkschlüssels geöffnet werden...

USB-Speichergeräte für alle Fälle

Zugegeben: während der Pandemie waren mobile USB-Speichergeräte wie USB-Sticks und externe...

Windows Anmeldung ohne Passwort

Während Online-Portale immer noch Tipps für sichere Passwörter geben, gehen Microsoft und die...

Der ProBlog Newsletter

Bleiben Sie auf dem Laufenden mit unseren interessanten News, Updates und Insights

zu modernen IT-Security & IT-Infrastruktur-Lösungen.

Members Only:

Alle Newsletter-Empfänger erhalten jetzt Zugriff auf exklusive Inhalte!

Bitte füllen Sie kurz das Formular aus.

Anschließend erhalten Sie eine E-Mail, mit der Sie Ihre Anmeldung bestätigen können.

Lösungen

Shop

ProSoft

ProBlog ist ein Angebot der

ProSoft GmbH

Bürgermeister-Graf-Ring 10

82538 Geretsried